ホーム

17フォロー

9976フォロワー

DMMビットコイン流出、全額保証へ550億円を調達--グループ内支援で

西尾 素己多摩大学ルール形成戦略研究所 客員教授

仮想通貨交換所って、相当ちゃんとしたガバナンスとセキュリティをもって運営しないと大変なことになるんだけど

なんかその辺のIT企業がちゃちゃっとやろうとするみたいな風潮があって、このあたりお上も違和感がある部分なんじゃないかと

金融やっていいリテラシーだとは思わん

補填できたから良いと言うことでは全然ない

個人益と社会益を分けて考えないと

コインチェックの時もそうだったけど、この何百億という金が反社会的勢力に流れたということをもっと問題視するべきであって、そこに善管注意義務違反がなかったのかをもっと問うていくべきだと思います

コインチェックは間違いなく人災だったしね

今回はどうなんでしょう

DMM Bitcoin、482億円相当のビットコインが不正流出…流出分は全額保証、安全対策のため一部サービスを制限

西尾 素己多摩大学ルール形成戦略研究所 客員教授

txを見てみると

3P8MfdM4pULv7ozdQvfwAqNF29zAjmnUYD

というアドレスから

1B6rJRfjTXwEy36SCs5zofGMmdv2kdZw7P

というアドレス経由で500BTCずつ移してますね

これなんで検知できなかったんだろう。。。

嫌な予感がするなぁ。。。

コインチェック の時は本当に空いた口が塞がらなかったけど、今回もそうなのかね。。。

追記: どうやら流出は1発で4502.9BTCのトランザクションで、その後10個のアドレスに500BTCずつ移してるっぽい。。。

え。。。?

ま、まさか。。。

まさかね。。。

サイバー戦争の限界に挑む、超破壊的ハッカー集団プレデトリー・スパロウの足跡

西尾 素己多摩大学ルール形成戦略研究所 客員教授

ics/dcs scada、色々あるけど、結局HMIはwindowsとかlinuxベースだから汎用的なexploitって意外と刺さるんだよね

そこから先は単にコントロールパネルからできることをするという話であって、ある意味でfail safeをどこまで迂回できるかとかは、関数の再呼び出しを外部からいかにやるかとか、ようはapiの攻略とか、センサーの値をいかに巧妙にリプレイできるかの話になってくる

映画みたいな話なんだけど意外と単純な原理で攻撃自体は起こっていて、我々日本の制御系も同じリスクにさらされていることを認識しないといけないんだけど、ここはさすが島国といったところか、まだまだsf感が拭えない

でもやろうと思えば数分もらえればすぐできる

やり方をマニュアル化したらバイトでもできる

それがサイバー攻撃の怖いところ

発生原理がはっきりしてる分、再現性のある攻撃がツール化できる

プロに聞く「ペネトレーションテストはいつすべき?」 “わざと自社にサイバー攻撃”訓練に求められる覚悟

西尾 素己多摩大学ルール形成戦略研究所 客員教授

ペンテストはですね

ISMSなりNISTなり、どっかのコンサルが作ったオリジナルフレームワークなりを導入してから、そのフレームワークなりなんなりがいかほどの強度を出してくれてるかを見極めるために極めて実践的な手段で見極めるためにやるといいと思うんですよね

これ自体でr取れるかってさ

そりゃ無理な話なんでね。。。

今までのセキュリティ投資が正しかったかを確かめる方法として使えば良いのでは

だからこちらからちゃんとメニュー出せなきゃダメですよ

「このフレームワークの有効性を確かめたい」という明確な意思を持って、「そのためには最低限こんなメニューを試して欲しい」と言えないとぼったくられて終わり

メニュー作りにもちょっとでいいから費用上乗せしてちゃんと作ってもらうのが良きですよ

とにかく安く済ませたいとかなんの意味もないからそんかペンテスト

頑張って車作って、試験走行をその辺のおっちゃんに48時間乗ってもらうだけとかなんの意味もない

オフロードも走るのかとか最高速度は何キロ設計なのかとか、それによってメニュー変わるのは普通だよねという話

NORMAL

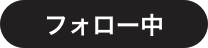

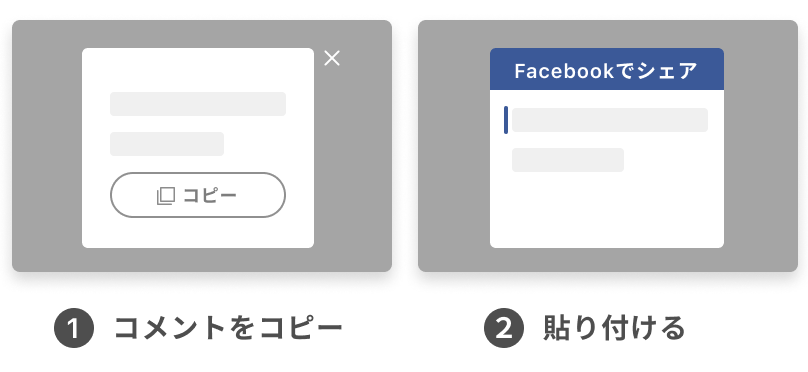

投稿したコメント