【元警察×ギーク】日本に潜む「サイバー犯罪とクライシス」を語ろう

2019/12/24

システムトラブルや不正攻撃があったときにしか注目されにくいサイバーセキュリティ。人材難といわれる売り手市場にもかかわらず、この分野を志すビジネスパーソンは少ない。

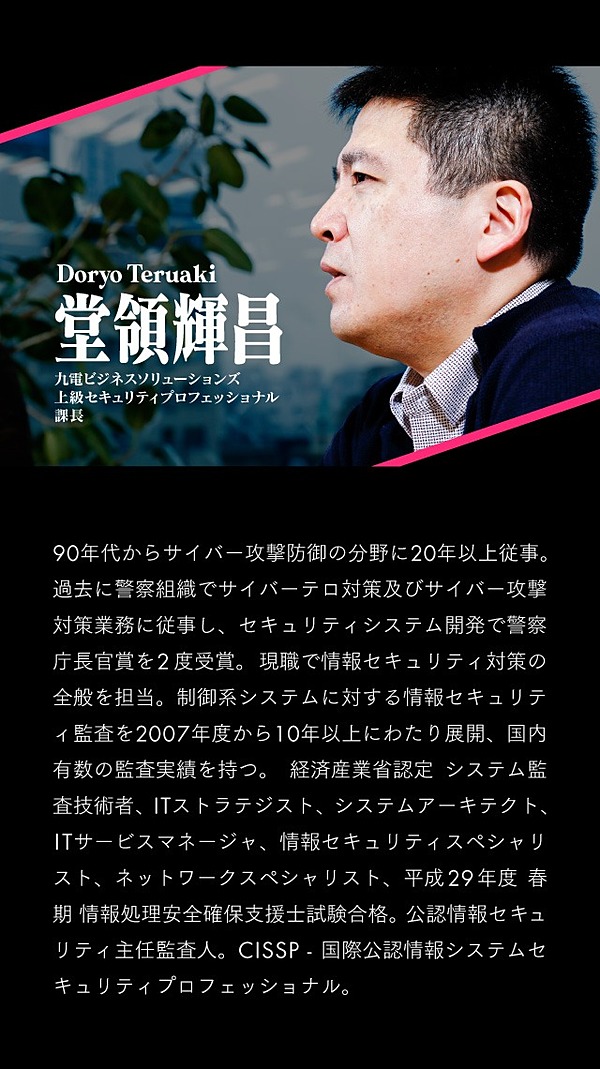

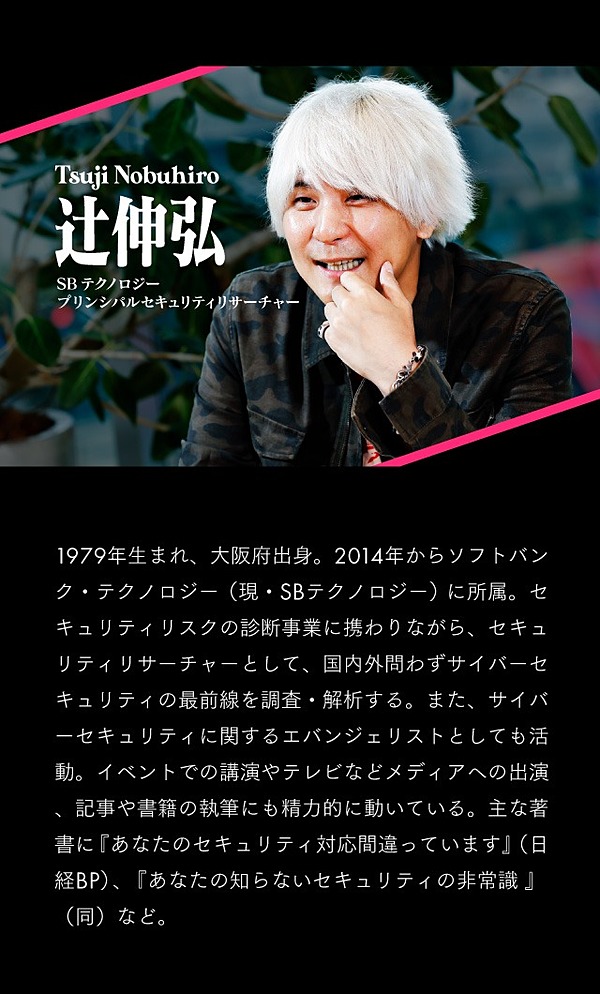

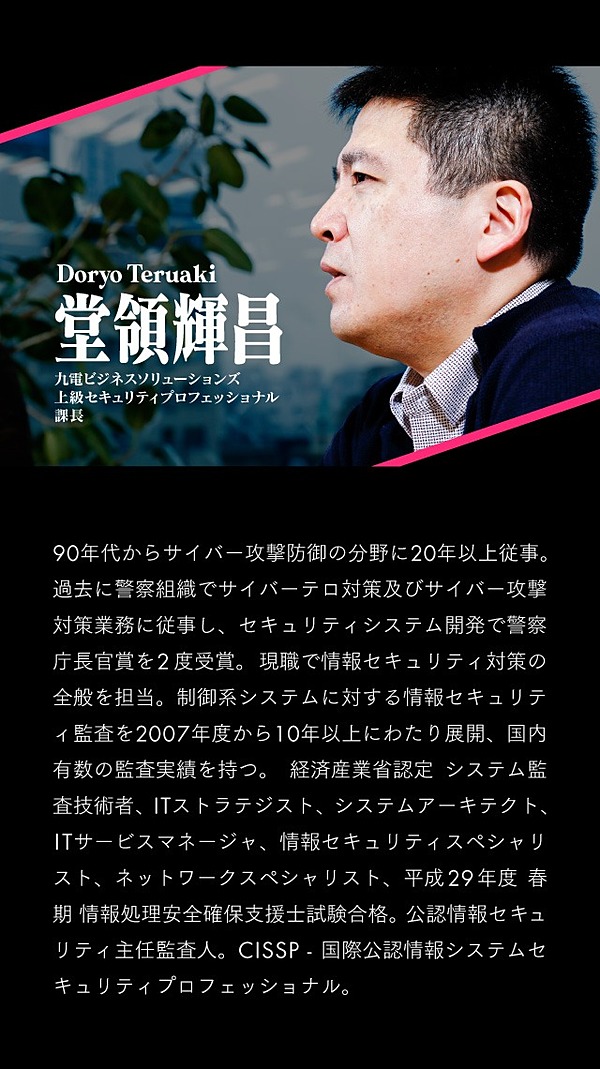

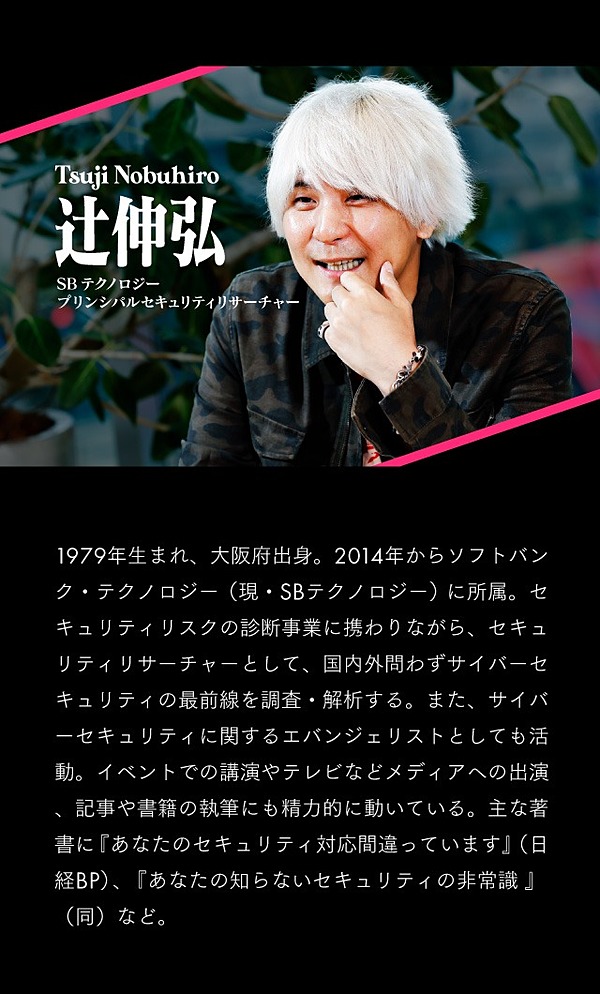

九電ビジネスソリューションズでサイバー攻撃防御を率いる堂領輝昌、SBテクノロジーのセキュリティリサーチャー辻伸弘。この二人はビジネスキャリアの大半をセキュリティに注いできた。

元サイバー警察、そして根っからのエンジニア。歩んできた道は違うものの、ともにこの分野にフォーカスし続けている二人が、セキュリティ技術者が担う責務と日本が抱えるサイバークライシスについて語った。

なぜ、サイバーセキュリティなのか

──いきなり、失礼な質問ですが……、サイバーセキュリティのエンジニアや担当者って「投資対効果が見えにくい」や「地味」など、あまり評価されないポジションのように思えるんです。お二人はなぜ、この分野にフォーカスしているのですか。

堂領 私がITに関する国家資格を保有していたこともあり、警察採用後にサイバーセキュリティ分野を担当する機会を得ました。今では想像もできませんが、1990年代の当時はGoogleを検索に使っていると笑われた時代です。「そんなサービスは聞いたこともない」と。

そのような状況ですから、セキュリティ対策を専門とする技術者は国内でも少数。独学で知識を深め、業務において試行錯誤を繰り返しながら経験を蓄積していきました。

そして今から20年ほど前、2000年ごろになるとソフトウェアの弱点を突くサイバー攻撃やワーム型のウイルスが少しずつ増えていきます。

その状況を見た私は「サイバー攻撃は今後も増え続け、やがては現実社会ともリンクした切実な問題となるに違いない」と考えたのです。そのとき、将来にわたりセキュリティ技術者として生きる覚悟を決めました。

警察という出発点もあり、私の人生における目的は、人々の暮らしや社会を守ること。今は出身地でもある九州の企業、九州電力グループで、電力の安定供給をサイバー攻撃防御の面から支える業務に従事しています。

──辻さんはどうですか? 見た目からすると怪しい感じがして……(笑)。

辻 よく言われます(笑)。私は、学生のときに本屋で「インターネットは無法地帯!」などの文字の躍る怪しい本を見つけて、元来のサブカル心をくすぐられたのが、セキュリティ業界に携わるきっかけかな、と思います。

高校2年生のクリスマスにパソコンを買ってもらって、そこからインターネットの世界に引き込まれました。あるとき、ネットサーフィンをしていたら、チャットの相手がいたずらをして、私のパソコンをクラッシュさせてきまして。すると画面が真っ青になり、パソコンが正常に動作しなくなったのです。

ネット掲示板で相談したところ、どなたかから不具合を改善するプログラムを渡されました。焦るがままにプログラムをインストールして、その人が「攻撃してみるからどうなるか見てみて」となってその後、クラッシュしなくなった自分のパソコンを見て「すごい!」と感激してしまって。その出来事から、セキュリティに関心を持ち始めたんです。

そこからは、企業のシステムに弱点がないかを確認する目的で、擬似的にシステムに侵入する「ペネトレーションテスト」を始めまして、これにハマりましたね。謎を解いていくような感覚が私には合いました。

それ以来、長くセキュリティに関わっています。SBテクノロジーでの仕事を軸に、国のサイバーセキュリティプロジェクトにも携わっていますし、エバンジェリストとしてセキュリティの重要性を広く啓発する活動も行っています。

──同じセキュリティスペシャリストですが、動機も歩んできた道も全く異なりますね(笑)。今日は、セキュリティに関するいくつかのテーマについて異色な二人の意見をお聞かせいただきたいと思っています。

──セキュリティ業界では「攻撃手法が複雑化・巧妙化している」と常に言われますが、実際にはどうお考えですか。

堂領 過去20年間の経験を振り返ると、攻撃手法の本質は意外と変わっていません。例えば、偽のメールで機微な情報を詐取する「フィッシング詐欺」が近頃は猛威を振るっていますが、私がこの用語を初めて耳にしたのは20年以上前の1990年代後半です。

また、同様に被害報告が相次ぐ身代金脅迫型ウイルスである「ランサムウェア」も、30年以上前の1980年代から存在しています。

辻 確かに一部では巧妙化している手法もあるでしょうが、私も堂領さんと同じで、それほど攻撃手法は変わっていないのではないかと思っています。

それなのに、なぜ複雑化・巧妙化しているとして警鐘が鳴らされているのか。その理由は、単純に攻撃のターゲットとなり得る対象が増えたからです。

子どもでもスマホを持つ時代です。大人でも複数のデバイスを持ち、しかもSNSやEコマース、情報のシェアリングなどを活用しながら、過去にないほどにサイバー空間に依存しています。

デバイスそのものの台数も、サイバー犯罪に巻き込まれる可能性が高い人も、どちらも圧倒的に増えてきている。だから、被害者の知識レベルもさまざまで、耐性のない方が被害に遭っている。それもあって警鐘が鳴らされ続けているのだと思います。

堂領 辻さんのおっしゃるとおりです。今日では誰もが突然にサイバー攻撃の被害者となる状況が生まれています。

このような時代において特に大切なことは、個々の人的スキルに左右されないセキュリティ対策を構築することです。幸いにして、今日では非常に優れた製品も出てきています。

──企業セキュリティの観点で言えば、先日あるITアナリストから「一部の大企業は打つべき対策は講じ終わっていて何をしていいか分からないと言っている」と聞きました。一方で、日本のサイバーセキュリティ対策は甘いと言われる。これについてはどうお考えですか。

辻 確かにそう言えるかもしれません。10年ほど前から、社員と取引先社員の不正による情報漏えいやクラッカーによるシステムダウンなどが徐々に増えてきました。

痛い目にあった企業もそうでない企業も、資金的に余裕のある一部の大手企業はセキュリティ対策を講じてきたと思います。国内には、海外と比較してもかなり強固なセキュリティを施している企業も存在します。

一方で、規模が小さかったり、関心が薄かったりする企業は、セキュリティに投資しないままで、ここまで来ている。目に見えるものではないので分かりにくいかもしれませんが、企業ごとにセキュリティ対策の強度は全く違っており、「セキュリティ格差」は、どんどん広がっていると感じています。

堂領 同感です。よく耳にする言葉に「同業他社と同じ水準にまで当社のセキュリティレベルを高めたい」という要望があります。

その場合、業界全体のセキュリティ水準が高ければ良い効果が期待できるかもしれませんが、逆に取り組みが低調な業界であれば、その業界全体のセキュリティ水準が向上する未来は、いつまでたっても訪れないことになります。

業界や業種という単位でセキュリティ格差が生じる懸念があることから、「同業他社と比べて」という言葉には注意が必要です。大切なのは外見にとらわれた模倣ではなく、「自社はどのようなセキュリティ対策でありたいのか」という当事者意識と、確固たる信念です。

──日本のセキュリティ対策レベルを上げるためには何が必要ですか。

辻 他国全般との比較はできませんが、例えばアメリカと日本で比べた場合には、訴訟リスクに対する意識が大きく異なります。

アメリカでは、セキュリティ対策が甘いことで訴訟につながり、莫大な損害賠償を請求されるケースも考えられます。場合によっては被害企業が倒産するリスクだってあるわけです。だから、アメリカの企業はセキュリティに積極的に投資するのです。

堂領 確かに、日本ではサイバー攻撃被害などで莫大な賠償金を請求されて倒産したという話は聞きません。ですが、多くの被害が水面下に隠れていると考えています。

例えば、コンピューター内のファイルを攻撃者から一方的に暗号化されて内容が読めなくなり、ファイルを正常状態に回復するための“身代金”を要求される「ランサムウェア」と呼ばれるウイルスがあります。

今、ランサムウェアの種類は過去最高のレベルにあり、国内でも被害が多発していますが、多くは情報漏えいを伴わないために被害状況が開示される機会がなく、国内における本当の被害実態は不明のままです。

先にお話ししたとおり、ランサムウェアは過去30年間にわたり続く攻撃手法です。今後も何十年間にもわたり激しい攻防が繰り広げられるでしょうが、そのためには「水と安全はタダ」とまで言われた国内の意識を何とかして変革しなければなりません。

辻 その点においては、私はもっとセキュリティ対策を前向きに、ポジティブに捉えるような雰囲気をつくることが大切ではないかと考えています。いわばセキュリティ対策が企業のブランド力を引き上げるようなものにしたいのです。

「あの企業はセキュリティ対策をこれだけ講じている。だから安心できるし、信頼できる企業ですよ」って。企業って、内部でどのようなセキュリティ対策を講じているか、あまり公表しませんよね。それじゃもったいない。せっかく人とお金、それに熱意をかけているなら、もっと社会に対して自社の取り組みをアピールするべきです。

そのような流れが日本に根付いたら、「うちもやろう!」という機運が高まり、国内のセキュリティレベルは大きく上がるものと信じています。

堂領 辻さんは、「情報セキュリティ事故対応アワード」という表彰制度の審査員をされていますよね。それも今、話された考えから始められたことなのですか。

辻 はい。事故が起きたのは残念なことですが、事故後の対応が良かったのか悪かったのか、早かったのか遅かったのか。また、他の組織が同様の被害を減らすために役立つ内容が公開されているのか、という観点で評価をして、対応が優れた組織に対して表彰をしています。

事故が起こって社会からたたかれるだけであれば、誰も頑張らないですよね。誠実に対応している企業が批判されるような世の中を変えていき、もし事後対応がよければ、むしろブランディングにつながるようにしなければいけない。表彰式の来場者も増加傾向にあり、人々のセキュリティ意識を変える、ひとつの大きな動きになりつつあります。

堂領 それは素晴らしい取り組みです。現場のセキュリティ技術者は数々の制約のなかで、一生懸命に対策を講じて運用をしてくれていますから、ぜひとも光を当てたいですね。

──辻さんがセキュリティ製品を評価するときは、どのような観点をお持ちですか。

辻 製品の品質や検知精度については多くの方が検証されているでしょうから、そちらに譲るとして、むしろ私はリポートの機能や性能、それにインターフェースの完成度が気になります。

私を含め、セキュリティのエンジニアは、自分が詳しいからと悦に入りやすい性格の人が少なくないように感じます。

私が技術者になりたての頃、セキュリティ検査の結果をお客さまに1時間半にわたり説明したことがありますが、最後になって、お客さまから「それで結局、危ないの? 危なくないの?」と聞かれたことがありました。そこから自分自身の意識が変わりましたね。

まずは相手が必要とする情報は何かを理解することが大切です。そして、相手は上位の方に結果を報告しないといけないわけですから、その報告を手助けできるような説明をしないといけない。

過去にこのような経験がありますので、まずは上位の方がリポートを眺めたときに、報告の対象となる期間中において、組織が危なかったのか危なくなかったのか、ビジュアル的にも分かりやすい結果が示せるといいですね。

もう一つの観点としては、技術者が知りたい情報を柔軟に追って判断しやすいインターフェースになっているかが気になります。セキュリティ製品にはどうしても誤検知がありますから、その検知が「白」「黒」どちらであるのかは、人が判断する必要がありますから。

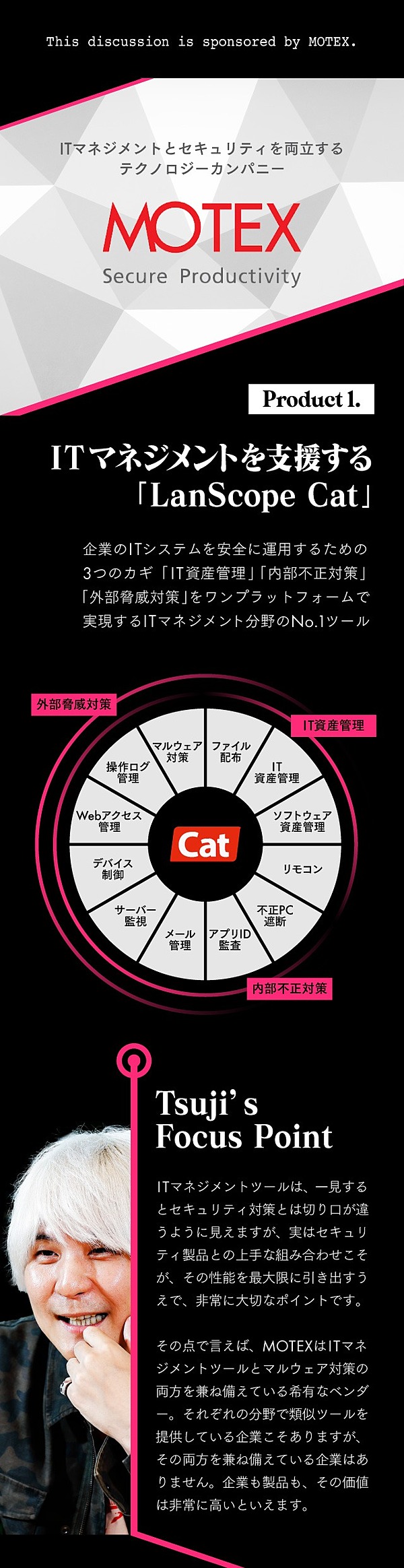

その点で言えば、資産管理ソフトの機能が、現場のセキュリティ対策や運用負担を軽減してくれて、真実を明らかにする場面も数多くあります。

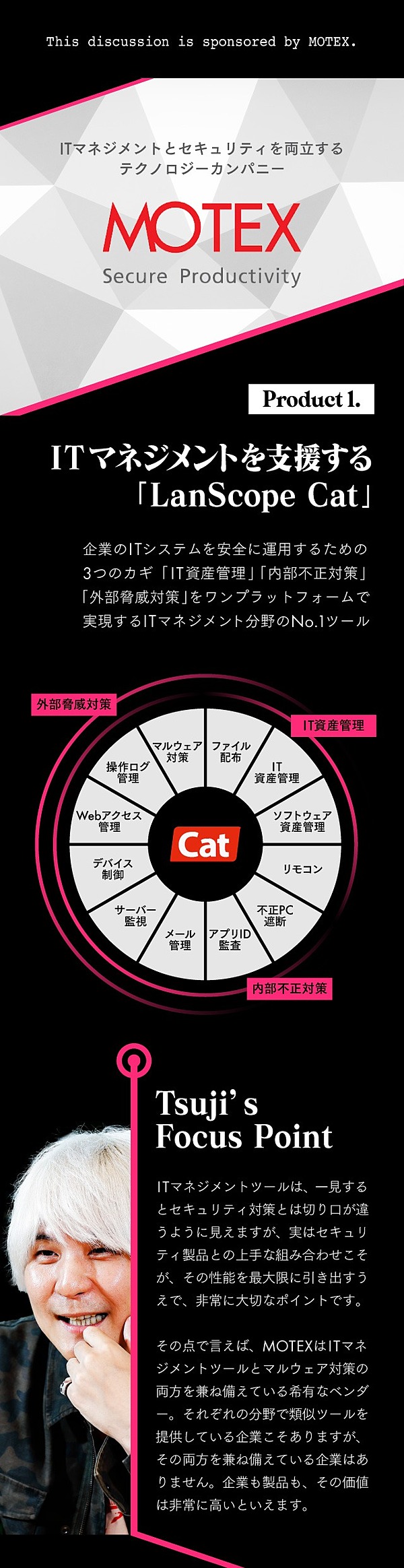

社内利用者のパソコン操作ログを追っていき、誰が不正を働いたかを明らかにできる機能などです。資産管理ソフトは一見、セキュリティ対策とは切り口が違うように見えるのですが、実はセキュリティ製品との上手な組み合わせこそが、その性能を最大限に引き出すうえで、非常に大切なポイントだと考えています。

堂領 例えば、社員のパソコンからウイルスが見つかったら、ウイルスが潜んでいた着信メールを利用者が開封した時刻や、操作履歴を手軽に追うことができる、ということですね?

辻 そうです。情報セキュリティとは建物であり、その土台に「情報管理」があります。土台がグラグラでおぼつかないのに、高層マンションを建てても傾いてしまいますよね。

つまり、情報管理はスタートライン。せっかくセキュリティ製品で検知しても、判断するための通信記録や操作記録などのログがないと、技術者はどうしていいのか分かりません。セキュリティ対策とは、運用がともなってこそ保たれるものなのです。

堂領 資産管理ソフトやセキュリティ製品を上手に組み合わせることで、現場で汗を流すシステム担当者やセキュリティ担当者の方々の負担を減らしながら、効果的な運用ができるという取り組みですね。ひいては働き方改革にもつながるのではないでしょうか。

辻 そうですね。もっとも、これらのすべてが「IT運用」の一部ですから、最終的には「セキュリティ製品」と個別に呼ばなくて済むような、すべてが統合された未来が訪れるのが一番いいのだと思います。そのような未来を、ぜひとも期待したいですね。

(取材・編集:木村剛士 構成:加藤学宏 撮影:竹井俊晴 デザイン:岩城ユリエ)