【感染爆発】デンソー、森永も餌食。「サイバー被害」拡大のなぜ

コメント

注目のコメント

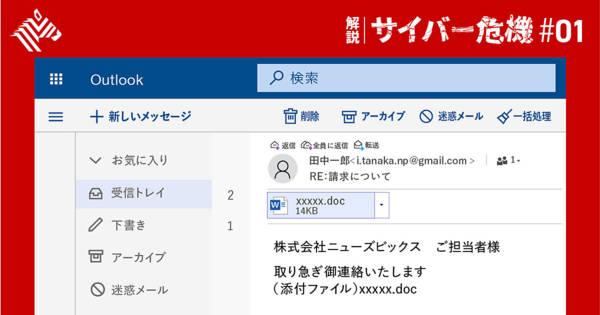

最近にわかに、民間企業がサイバー攻撃を受けたり、メールでEmotetに感染するニュースが多いと感じていました。

サイバー攻撃と言えばウクライナ侵攻でも話題になったけれど、この動きは偶然のもの…?という疑問から、サイバーセキュリティの専門家・松原実穂子さんに伺っていきました。

今、日本を襲うサイバー危機について、前編では「民間・個人がすべきこと」を取り上げます。決して他人事ではない脅威が、すぐそこに迫っています。本文と関係ありませんが、NewsPicksでイラスト等を作っている方々って、本当にすごいなぁと毎度ながら思います。

今回は特に「代表的なマルウェア」のアイコンが、ずいぶんかわいらしく出来ていますね。毎回こういったグラフィックをスピーディに用意すること自体がかなり大変なはずですが、いつもしっかりしたものが作られていて、それが記事の読みやすさを助けています。「有効化ボタンを押さない限り、感染はしません」

あえて正確に言うと、msからの月次パッチを当て続け、40444のようなCABからのMSHTML呼び出しや、もっと古典的なメモリ破損系のexploitを対策していた上で、それでも降りかかってくる攻撃として、VBマクロを用いたPowerShell実行などがあるので、ここに対してはマクロ警告をしっかりみましょうねと言うお話。

AnglerEKやRIGの時代を振り返るとゼロデイを弾頭に付けた攻撃なんてザラにあったわけで、それを考えると最近のは御記載のように少々生ぬるいといえる。

それでも感染しちゃうんだから何やってるんだろうなぁと言う感じ。

とにかくパッチ適応と実行プロセスの仮想化などで、実行されても大丈夫なように対応してないと「マクロ有効にしないでね!」を正確に理解できない従業員が必ず一定数いるので確実に対策としては破綻しますね。