1回のアップデートで、この悪質なAndroidアプリは何百万ものデバイスを乗っ取りました。〜すべてがNになる〜

ZDNetからのプッシュです。どうやら軽く調べたところ、国内のアプリではないもののAndroidのアプリに含まれるウィルスのようです

正当なアプリを携帯電話のイライラする寄生虫に変えるために必要なのは、1つの微調整だけです。

By Charlie Osborne for Zero Day | 2021年2月8日 -- 11:45 GMT (19:45 SGT) -- トピック. Security

たった1回のアップデートで、Google Play上の人気バーコードスキャナアプリがマルウェアに変身し、最大1000万台のデバイスを乗っ取ることができました。

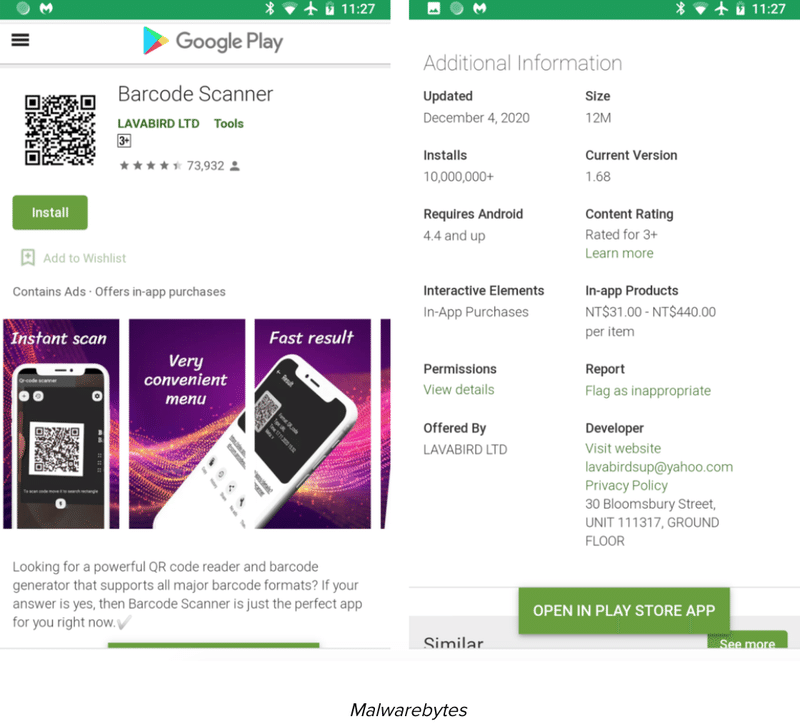

Lavabird Ltd.のバーコードスキャナは、Googleの公式アプリリポジトリで何年も前から利用可能なAndroidアプリでした。このアプリは1,000万以上のインストール数を誇り、QRコードリーダーとバーコード生成器を提供していました。

このモバイルアプリケーションは合法的で信頼できるソフトウェアのようで、多くのユーザーが数年前に何の問題もなくインストールしていました。

Malwarebytesによると、最近、ユーザーがAndroid端末に予期せず広告が表示されることを訴えるようになったという。不要なプログラムや広告、マルバーンティングが新たなアプリのインストールと結びつくことはよくあることだが、この例では、ユーザーが「最近何もインストールしていない」と報告していたという。

調査の結果、バーコードスキャナが犯人であることが判明しました。

2020年12月4日頃に発行されたソフトウェアアップデートにより、アプリの機能が変更され、警告なしに広告をプッシュするようになった。多くの開発者は無料版を提供できるようにソフトウェアに広告を実装しているが--有料アプリは単に広告が表示されないだけだが--、近年、アプリが有用なリソースから一夜にしてアドウェアに移行することが一般的になってきています。

"広告SDKは様々なサードパーティ企業から提供され、アプリ開発者に収益源を提供することができます。これは誰にとってもWin-Winの状況です」とMalwarebytesは指摘しています。"ユーザーは無料のアプリを手に入れ、アプリ開発者と広告SDK開発者は報酬を得ます。しかし、たまに広告SDK会社が何かを変更したり、広告が少し攻撃的になったりすることがあります」とMalwarebytesは指摘しています。

時には、「積極的な」広告慣行はSDKサードパーティのせいになることもある--しかし、バーコードスキャナになるとそうではなかった。その代わり、悪意のあるコードは12月のアップデートでプッシュされ、検出を避けるために大きく隠されていたと研究者は言います。

また、今回のアップデートは、過去のクリーンバージョンのAndroidアプリで使用されていたものと同じセキュリティ証明書で署名されていました。

MalwarebytesはGoogleにその調査結果を報告し、技術の巨人は今、Google Playからアプリを引っ張ってきました。しかし、これはアプリが影響を受けたデバイスから消えることを意味するものではないので、ユーザーは手動で今の悪質なアプリをアンインストールする必要があります。

クリーンなSDKを悪意のあるパッケージに変換することは、Google Playの保護を回避するために採用されている方法の1つに過ぎません。タイムチェック、長い表示時間、アプリで使用されるオープンソースライブラリの侵害、動的な読み込みなども、攻撃者がモバイルデバイスを侵害する可能性のある方法として挙げられています。

トレンドマイクロが摘発したもう1つの興味深い手法は、モーションセンサーによるチェックの実装です。2019年には、Androidのユーティリティアプリに、ユーザーが端末を動かすと一度だけ展開する「Anubis banking Trojan」が含まれていることが判明しました。

前回の記事と関連記事

・新しいランサムウェアは、あなたのAndroidデバイス上のCOVID-19接触追跡アプリを装う

・この新しいAndroidモバイルマルウェアは、ヨーロッパ全土の銀行、金融サービスを標的としています。

・これらの悪質なAndroidアプリは、あなたがスマートフォンを動かしたときにのみ攻撃します。

この記事が気に入ったらサポートをしてみませんか?